Als Netzwerke erstmals aufkamen, konnte jeder, der ein Programm schreiben konnte, Nachrichten schreiben und diese über das Netzwerk senden und empfangen. Das Problem mit diesen unterschiedlichen Programmen war jedoch, dass sie häufig nicht die gleiche Sprache verwendeten. Wenn ein Unternehmen ein Programm zur Datenübertragung mit der Deklaration entwickelte, dass jede Sitzung mit einer bestimmten Nachricht beginnen muss, konnten nur die Unternehmen miteinander kommunizieren, die genau das gleiche Datenprogramm ausführten. Hinzu kam, dass die Unternehmen, die solche Netzwerksoftware entwickelten, die Regeln und Messagingstandards der Software für sich behielten.

Bei großen Unternehmen bedeutete dies, dass sie eine Monopolstellung auf dem Markt der Netzwerksoftware hatten und ihre Kunden gezwungen waren, ihre gesamte Ausrüstung bei diesem einen Anbieter zu kaufen. Für kleinere Unternehmen und die Systemadministratoren selbst hieß dies, dass es für zwei unterschiedliche Netzwerksysteme keine Möglichkeit gab, miteinander zu kommunizieren. Im Jahre 1974 nahmen Vint Cerf und Bob Kahn diese Hürde, indem sie nicht-proprietäre Netzwerkstandards entwickelten, die jeder nutzen konnte. TCP/IP – auch bekannt als „Internetprotokoll-Suite“ – war geboren.

TCP/IP kann jedoch viel mehr, als nur Computern eine gemeinsame Sprache zu geben. Mit der TCP/IP-Leistungsüberwachung können Sie Ihr Netzwerk optimal nutzen und die Konnektivität verbessern. In diesem Artikel erfahren Sie mehr über die Grundlagen von TCP/IP und erhalten einen kurzen Überblick über die Überwachung des IP-Datenverkehrs. SolarWinds® Server & Application Monitor (SAM) bietet hervorragende TCP/IP-Datenverkehrsüberwachung – ich werde auch die Vorteile dieses Tools genauer erläutern. Aber zunächst müssen Sie die Grundlagen kennenlernen.

Was ist TCP/IP?

TCP/IP und Überwachung des IP-Datenverkehrs

Auswählen eines Tools für die TCP/IP-Datenverkehrsüberwachung

Erste Schritte bei der Überwachung des IP-Datenverkehrs

Was ist TCP/IP?

Die Internetprotokoll-Suite umfasst eine Reihe von Kommunikationsprotokollen zur Verbindung von Netzwerkgeräten über das Internet, indem sie die gegenseitige Kommunikation ohne Kompatibilitätsprobleme ermöglichen. TCP, das „Transmission Control-Protokoll“, und IP, das „Internetprotokoll“, sind die beiden wichtigsten Protokolle dieser Suite.

TCP und IP fungieren zusammen als Abstraktionsschicht zwischen Anwendungen und Routing-/Switching-Fabric. Sie legen auch fest, wie Pakete adressiert, übertragen, geroutet und am Zielort empfangen werden. Insbesondere definiert IP, wie jedes einzelne Paket adressiert und geroutet wird.

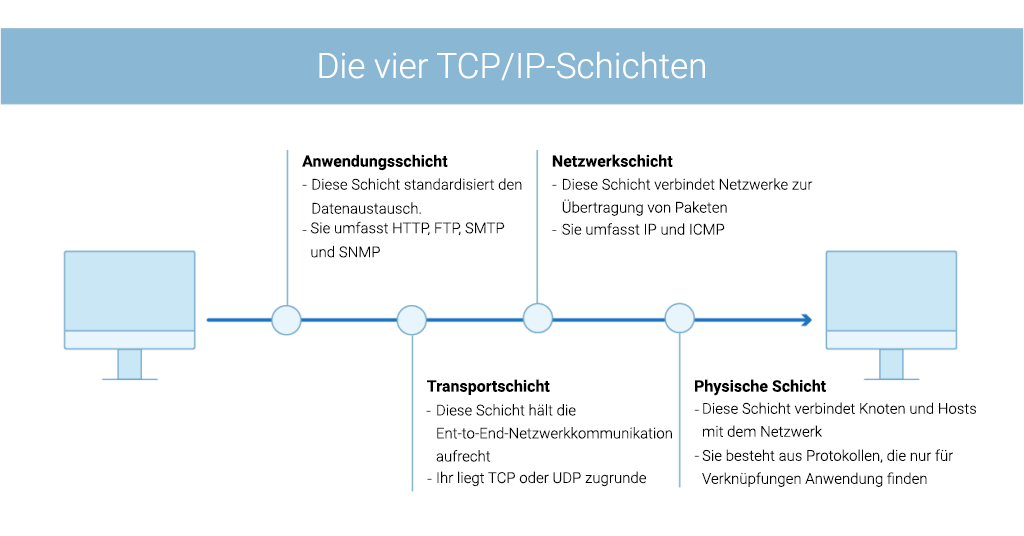

TCP/IP lässt sich in vier Schichten unterteilen, die jeweils eigene Protokolle und Funktionen aufweisen.

- Anwendungsschicht: Die Anwendungsschicht standardisiert den Datenaustausch. Diese Schicht umfasst die Protokolle HTTP (Hypertext Transfer-Protokoll), FTP (File Transfer-Protokoll), SMTP (Simple Mail Transfer-Protokoll) und SNMP (Simple Network Management-Protokoll). HTTP ist für die Kommunikation zwischen einem Webserver und Browser verantwortlich, während FTP zur Übertragung von Dateien zwischen Computern dient.

- Transportschicht: Diese Schicht, der TCP zugrunde liegt, regelt die End-to-End-Kommunikation im Netzwerk. In speziellen Anwendungsfällen kann UDP (User Datagram-Protokoll) statt TCP verwendet werden.

- Netzwerkschicht: Diese Schicht wird auch als „Internetschicht“ bezeichnet und verbindet verschiedene Netzwerke miteinander, damit diese Pakete hin und her übertragen können. Die Netzwerkschicht umfasst IP und ICMP (Internet Control Message-Protokoll), das für die Meldung von Fehlern verwendet werden kann.

- Physische Schicht: Diese Schicht besteht aus Protokollen, die nur für Verknüpfungen verwendet werden können, die Knoten und Hosts mit den Netzwerk verbinden.

TCP/IP ist ein hervorragendes Protokoll, da es einfach zu verwalten und speziell darauf ausgelegt ist, Netzwerke zuverlässiger zu machen. Außerdem kann TCP/IP dazu beitragen, bei Auswahl eines Geräts im Netzwerk dieses Gerät automatisch wiederherzustellen.

TCP/IP und Überwachung des IP-Datenverkehrs

TCP/IP basiert auf dem Client-Server-Kommunikationsmodell, bei dem ein Computer oder Server einem Benutzer einen Service bereitstellt, wie das Senden einer Webseite. TCP/IP-Protokolle sind technisch gesehen zustandslos, da jede Anforderung als neu betrachtet wird – die Leistung wird gestärkt, indem mehr gleichzeitig nutzbare Netzwerkpfade geöffnet werden. Nur die Transportschicht ist zustandsbehaftet, da sie eine stabile Verbindung für die Kommunikation der Hosts bereitstellen muss. Wenn von dieser Schicht eine Nachricht gesendet wird, bleibt die Verbindung bestehen, bis alle Pakete erfolgreich empfangen und am Zielort zusammengesetzt wurden.

Die IP-Kernkomponente ist die IP-Adresszuweisung. Ähnlich wie bei einer postalischen Anschrift können keine zwei Endpunkte dieselbe Adresse haben. IP stellt sicher, dass nicht zwei Computer mit derselben Adresse eine Verbindung herstellen und dass alle Adressen in einem Adressraum eindeutig sind. Das heißt, dass private Netzwerke eigene Adressen erstellen können, ohne beachten zu müssen, ob diese bereits verwendet werden. Da es eine begrenzte Anzahl von IP-Adressen gibt, verringert diese Funktionalität die Rate, mit der IP-Adressen zugwiesen werden.

Anhand der IP-Adressen wird außerdem sichergestellt, dass die Hunderttausenden von Geräten und Anwendungen, die zu einem beliebigen Zeitpunkt mit Ihrem Netzwerk verbunden sind, voneinander unterschieden werden können. Mit der Überwachung des IP-Datenverkehrs können Sie anhand der IP-Adressen den Status und die Verfügbarkeit der Netzwerkgeräte überwachen. Anhand der Überwachung des IP-Datenverkehrs sehen Sie die IP-Kapazität, die noch verfügbar ist. Sie überwacht den Status der Geräte und warnt Sie, wenn es Probleme bei der Verbindung gibt.

Bei Verwendung eines TCP/IP-Monitors erfolgt die Überwachung des IP-Datenverkehrs in der Regel in drei Phasen: Erkennung, Überwachung und Fehlerbehebung/Feinabstimmung.

- Erkennung: Der TCP/IP-Monitor liefert Ihnen zunächst einmal ein übersichtliches Bild über den Netzwerkdatenverkehr, indem Informationen über das Netzwerk und die darin verwendeten Geräte und IP-Adressen abgerufen werden. Ein erstklassiges Tool zeigt Ihnen außerdem eine visuelle Zuordnung der Beziehungen.

- Überwachung: Von hier aus überwachen Sie routinemäßig die von den Anwendungen hergestellten Netzwerkverbindungen, um Leistungsprobleme wie Latenz, Paketverlust und langsame Verbindungsgeschwindigkeiten zu erkennen.

- Fehlerbehebung: Und letztendlich dringen Sie noch tiefer vor und nutzen die vom TCP/IP-Monitor bereitgestellten Analysefunktionen, um solche Leistungsprobleme zu beheben.

Die Überwachung des IP-Datenverkehrs hat jedoch auch ihre Herausforderungen. Zum einen kann es schwierig sein, ein klares und genaues Bild des Netzwerkdatenverkehrs in einem großen Unternehmen zu erhalten, insbesondere dann, wenn es sehr stark virtualisiert oder stark verteilt ist. Es gibt zahlreiche hervorragende Tools für die Netzwerküberwachung auf dem Markt, wobei jedoch nur die besten eine umfassende Überwachung des IP-Datenverkehrs in Echtzeit bieten.

Es ist außerdem schwierig, Baselines für die Leistung von Netzwerken festzulegen, die sich ständig ändern und skaliert werden. Die Darstellung der vielschichtigen Abhängigkeiten im Netzwerk ohne ein Tool zur Überwachung des TCP/IP-Datenverkehrs ist ebenfalls ein nicht zu unterschätzendes Unterfangen. Ohne diese wichtigen Informationen geht ein Großteil des wichtigen Kontexts zum Datenverkehrsfluss verloren. Zum Glück können Sie all diese Problembereiche mit einem Tool für die Überwachung des TCP/IP-Datenverkehrs angehen.

Auswählen eines Tools für die TCP/IP-Datenverkehrsüberwachung

Wenn Sie mit der Überwachung des IP-Datenverkehrs beginnen möchten und ein Tool suchen, das intuitiver und einfacher zu nutzen ist als Wireshark, empfehle ich Ihnen SolarWinds Server & Application Monitor (SAM).

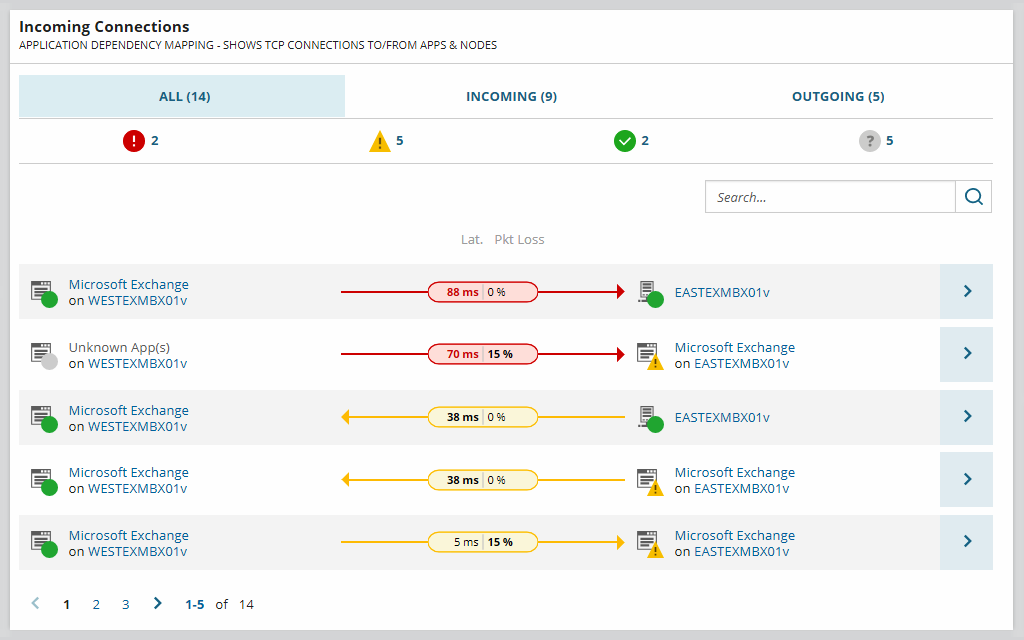

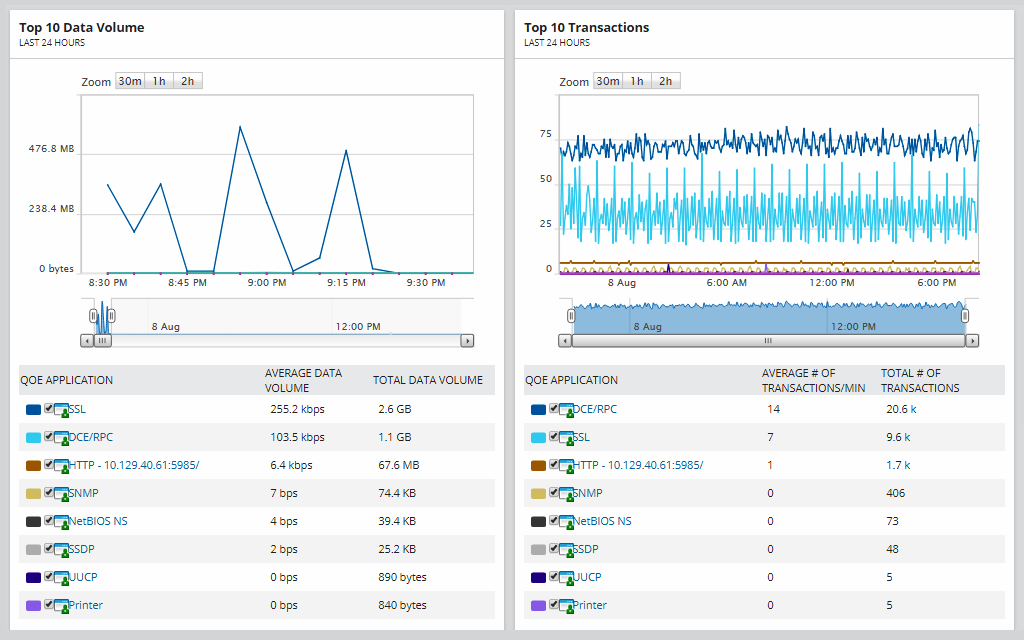

Obwohl SAM auf die robuste Unterstützung von Servern und Anwendungen ausgelegt ist, sticht die Software aufgrund ihrer Mapping-Qualitäten als TCP/IP-Monitor hervor. Mit der Funktion für Anwendungsabhängigkeiten können Sie unterschiedliche Abhängigkeiten abrufen und äußerst detaillierte Karten erstellen, damit Sie eingehende Netzwerkverbindungen einfach überwachen können. Dies ist für die Fehlerbehebung von unschätzbarem Wert. Anstatt alle Anwendungen und Geräte im Netzwerk manuell zu durchsuchen, um die Ursache für die Leistungsbeeinträchtigung zu ermitteln, können Sie die Probleme mittels Anwendungsabhängigkeiten schnell eingrenzen.

SAM macht darüber hinaus die Best Practices beim Überwachen des IP-Datenverkehrs sehr viel effizienter. Dieses Tool hebt die wichtigsten Daten über die TCP-Verbindungen automatisch hervor, wie etwa Latenz und Paketverlust. Wenn Sie auf die Seite mit den Verbindungsdetails klicken, sehen Sie den gesamten Kommunikations-Stack von einem Knoten zum anderen. Das können wirklich nicht viele Tools zur Überwachung des TCP/IP-Datenverkehrs!

Erste Schritte bei der Überwachung des IP-Datenverkehrs

Die Überwachung des Datenverkehrs im Netzwerk ist heutzutage ein sehr wichtiger Bestandteil des Betriebsablaufs. Es gibt hierfür zwar kostenlose Hilfsprogramme wie Wireshark, wobei Systemadministratoren jedoch massiv von der Benutzerfreundlichkeit und den möglichen Einblicken profitieren, wenn sie ein Premium-Tool nutzen. Ich empfehle SolarWinds Server & Application Monitor – eine umfassende und skalierbare Lösung. Sie können das Tool 30 Tage kostenlos testen. Probieren Sie es aus und sehen Sie selbst, wie es die Überwachung Ihres IP-Datenverkehrs auf ein ganz neues Niveau hebt.