Angesichts der Prognosen, dass bis 2025 75,44 Milliarden Geräte über eine Internetverbindung verfügen werden, ist die Verwaltung von IP-Adressen zu einem grundlegenden Haushalts- und Sicherheitsproblem für jeden Netzwerkadministrator geworden. Da das Internet der Dinge (IdD) immer mehr Geräte mit intelligenten Funktionen ausstattet, wird die Vernetzung immer komplexer, was IP-zentrierte Netzwerksicherheitsmaßnahmen zu einer geschäftlichen Notwendigkeit macht. Mit mehr Geräten steigt auch das Risiko von Netzwerkkomplikationen und potenziellen Sicherheitsverletzungen – insbesondere angesichts des BYOD-Trends (Bring Your Own Device), der es Mitarbeitern ermöglicht, sich über ihre persönlichen Mobiltelefone und Laptops mit dem WLAN des Unternehmens zu verbinden.

Um einen guten Zustand des Netzwerks aufrechtzuerhalten und zu verhindern, dass nicht autorisierte Benutzer wertvolle Bandbreite ausspionieren oder verschwenden, wird von Admins erwartet, dass sie nicht nur wissen, wie sie ihr Netzwerk auf Geräte scannen können, sondern auch die Bedeutung hinter der IP-Adressverwaltung verstehen.

Angesichts der steigenden Anzahl vernetzter Geräte müssen Netzwerkadministratoren wissen, wie sie ihr Netzwerk nach Geräten scannen, IP-Adressen verfolgen und die IP-Adressverwaltung durchführen können. Dieser Artikel wird beschrieben, wie IP-Adressen-Scanner es den IT-Abteilungen ermöglichen, die vielen Geräte innerhalb eines Netzwerks besser zu verfolgen, zu erkennen, wenn IP-Adressen falsch gekennzeichnet oder falsch zugewiesen wurden, und mögliche Verstöße zu erkennen. Außerdem wird das Wie und Warum der IP-Adressenverwaltung von der Beantwortung grundlegender bis hin zu fortgeschrittenen IP-Adressenstrategien näher erläutert.

So finden Sie alle IP-Adressen in einem Netzwerk

-

- Beste IP-Scanner

- Warum IP-Adressen im Netzwerk wichtig sind

- Was ist eine IP?

- Welche Version ist meine IP-Adresse? IPv4 vs. IPv6

- Was ist IPv4?

- Grundlagen der IPv4-Adressierung

- Klassenreiche vs. klassenlose Adressierung

- Was ist IPv6?

- So weisen Sie IP-Adressen zu

- Positionieren Sie Ihre Organisation für den Erfolg

So finden Sie alle IP-Adressen in einem Netzwerk

Zu wissen, wie das Netzwerk nach Geräten durchsucht wird, ist der erste und einer der grundlegendsten Schritte bei der Verwaltung von IP-Adressen. Sollten Organisationsmitglieder Probleme beim Verbinden ihres Geräts an das Netzwerk oder das Internet haben, kann eine vollständige Liste der IP-Adressen im Netzwerk Administratoren bei der Fehlersuche und Wiederherstellung der Ordnung unterstützen.

Zu wissen, wie das Netzwerk nach Geräten durchsucht wird, ist der erste und einer der grundlegendsten Schritte bei der Verwaltung von IP-Adressen. Sollten Organisationsmitglieder Probleme beim Verbinden ihres Geräts an das Netzwerk oder das Internet haben, kann eine vollständige Liste der IP-Adressen im Netzwerk Administratoren bei der Fehlersuche und Wiederherstellung der Ordnung unterstützen.

Der einfachste Weg, alle IP-Adressen in einem Netzwerk zu finden, ist ein manueller Netzwerkscan. Diese Methode eignet sich am besten für diejenigen, die eine schnelle, einmalige Geräteprüfung durchführen möchten, oder für diejenigen, die kleinere Organisationen mit einer überschaubareren Geräteliste leiten.

Um ein Netzwerk mit den Funktionen des nativen Betriebssystems (OS) selbst schnell zu scannen, führen Sie die folgenden Schritte aus.

- Öffnen Sie die Eingabeaufforderung.

- Geben Sie den Befehl „ipconfig“ für Mac oder „ifconfig“ unter Linux ein. Ihr Computer zeigt dann seine eigene IP-Adresse, Subnetzmaske, Gateway-Adresse und mehr an, so dass Sie die zu scannende Netzwerknummer bestimmen können. In einem IPv4-Netz der Klasse C – was die meisten kleinen lokalen Netze gewohnt sind – können Sie beispielsweise feststellen, dass die IP-Adresse Ihres Computers, sagen wir, 192.168.1.75 ist. Wenn die Subnetzmaske 255. 255. 255. 0 ist, wissen Sie, dass die ersten 3 Bytes die Netzwerk-ID (192. 168. 1) sind und Ihre Broadcast-IP-Adresse 192. 168. 1. 255 ist.

- Geben Sie als nächstes den Befehl „arp -a“ ein. ARP steht für „Address Resolution Protocol“, und der Anhang „-a“ des Befehls fordert das Gerät auf, alle im ARP-Cache gefundenen IP-Adressen für das zugeordnete Netzwerk aufzulisten. Mit anderen Worten: Der Befehl „arp -a“ zeigt alle aktiven IP-Adressen an, die mit dem lokalen Netzwerk verbunden sind. Diese Liste ist unglaublich informativ und enthält die IP-Adressen, MAC-Adressen und den Zuordnungstyp (statisch oder dynamisch) für alle Live-Hosts.

- Optional: Geben Sie den Befehl „ping -t“ ein. Mit dem Befehl „ping -t“ können Sie einen erweiterten Ping auf die durch den vorherigen Befehl erstellte Liste durchführen und so die Konnektivität und Latenz innerhalb des Netzwerks testen. Auf diese Weise können Sie weiter eingrenzen, bei welchen Geräten Probleme auftreten oder auftreten können.

Es gibt jedoch einige Möglichkeiten, lokale Netzwerke nach IP-Adressen zu scannen. In der Regel können Sie die IP-Adressen aller Geräte in einem Netzwerk am besten ermitteln, indem Sie in Software investieren. Dies gilt insbesondere für große Organisationen, die dynamische IP-Adressen verwenden. In diesem Fall kann das große Volumen an Netzwerkgeräten und gestaffelten Adressänderungen schnell zu einer überwältigenden Verfolgung und Organisation werden. Mithilfe eines IP-Adressen-Scanners können Administratoren sehen, welche Adressen aktiv sind, welche frei für eine Neuzuweisung sind, welche möglicherweise nicht autorisierten Benutzern gehören und welche möglicherweise dupliziert wurden und Kollisionen verursacht haben.

Besten IP-Scanner

Während es möglich ist, ein Netzwerk mit nativen Befehlen nach aktiven IP-Adressen zu scannen, kann die manuelle Verfolgung der Adressen aller vernetzten Geräte schnell zu einer überdimensionalen Aufgabe für jeden einzelnen Mitarbeiter werden. Dies gilt insbesondere dann, wenn Sie sich die Daten ansehen, die Ihnen diese Methode zur Verfügung stellt. Ja, ipconfig zeigt die IP-Adresse jedes aktiven Netzwerkgeräts und die entsprechende MAC-Adresse an, aber die meisten IT-Mitarbeiter kennen nicht zufällig die MAC-Adresse jedes einzelnen Computers im Netzwerk – diese Erwartung wäre in größeren Netzwerken unvernünftig, wenn nicht gar unmöglich. Es genügt zu sagen, dass diese Informationen nicht gerade zur Ursache eines Problems führen und auch nicht viel über die Netzwerkzuordnung aussagen. Es ermöglicht Ihnen lediglich, IP-Adressen zu identifizieren und mögliche Duplikate oder Diskrepanzen zu erkennen.

Aus diesem Grund wird das Herunterladen von Software mit einer umfassenderen Palette von IPAM-Diensten (IPAM = IP Address Management) dringend empfohlen. Um Sie beim Ausfüllen Ihres IPAM-Toolsets zu erleichtern, habe ich die sieben besten Netzwerkscanner und Adressverwaltungs-Clients zusammengetragen. Während einige davon kostenlos sind, handelt es sich dabei im Allgemeinen um eher ergänzende Instrumente. Zusammengeschustert kann eine Sammlung von eigenständiger Software sicherlich leistungsstarke Ergebnisse liefern.

Im Hinblick auf eine sinnvolle und umfassende Datenkonsolidierung kommen die besten Ergebnisse jedoch tendenziell von Premium-Software. Ein vollständig integriertes Management-Tool – wie der SolarWinds® IP Address Manager, die robusteste IPAM-Software und mein persönlicher Favorit – mag zwar einen höheren Preis haben, zahlt sich aber letztlich durch die Automatisierung von Routineaufgaben und die Durchführung aufschlussreicher Analysen aus, verringert die Systemausfallzeiten und steigert gleichzeitig Produktivität und Gewinn.

Ich werde zuerst die kostenlosen Tools überprüfen, bevor ich mich mit Full-Service-Clients befasse.

- IP Address Tracker (kostenlos)

SolarWinds IP Address Tracker ist bei weitem das leistungsstärkste Tool auf der Liste der kostenlosen Clients. Es ist eine eigenständige Lösung, die zum kostenlosen Download zur Verfügung steht und eigenständig arbeitet, aber durch die Integration der SolarWinds IPAM-Suite weiter verbessert wird. Dies macht es zu einem hervorragenden ersten Schritt, wenn Sie eine Premium-Option in Betracht ziehen, aber in der Zwischenzeit nach einem voll funktionsfähigen Adress-Tracker suchen.

![]()

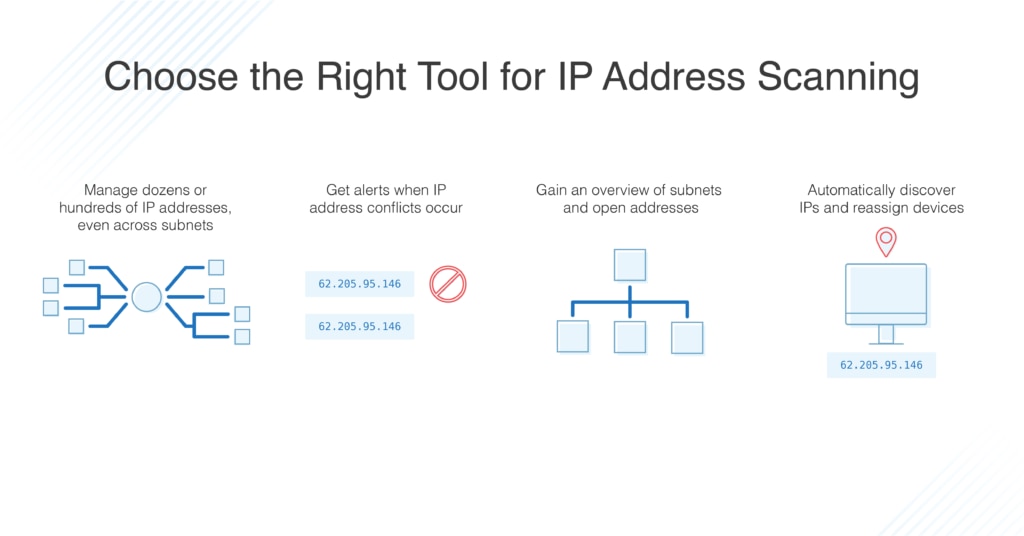

Für ein kostenloses Tool ist der SolarWinds IP Address Tracker außergewöhnlich: Er ermöglicht nicht nur die Verwaltung von bis zu 254 IP-Adressen, sondern sendet auch automatisch Warnmeldungen, wenn IP-Adresskonflikte auftreten. Darüber hinaus erstellt es eine Datenbank aller IP-Adressen in einem Netzwerk, verfolgt Subnetze und zeigt an, welche Adressen verfügbar sind.

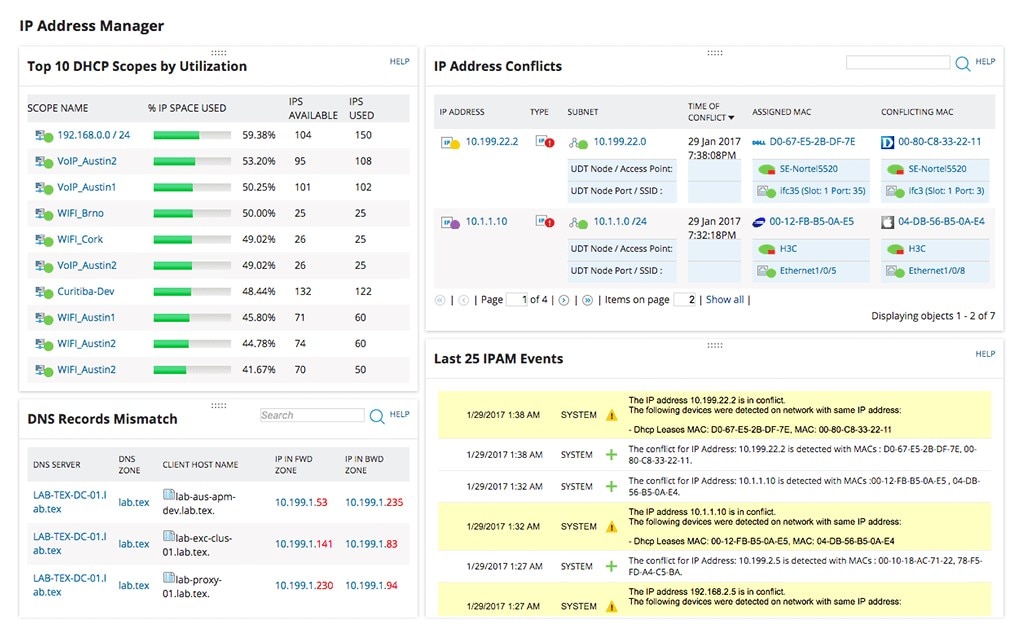

Die grafische Benutzeroberfläche zeigt Informationen in einem intuitiven und leicht verständlichen Format an, hebt bemerkenswerte Ereignisse hervor und bleibt dabei umfassend. Beispielsweise wird eine Liste der benutzerdefinierten Berichte, der letzten 25 IPAM-Ereignisse, der aktuellen Konflikte und der Subnetze nach dem Prozentsatz der verfügbaren Adressen angezeigt.

- Angry IP Scanner (kostenlos)

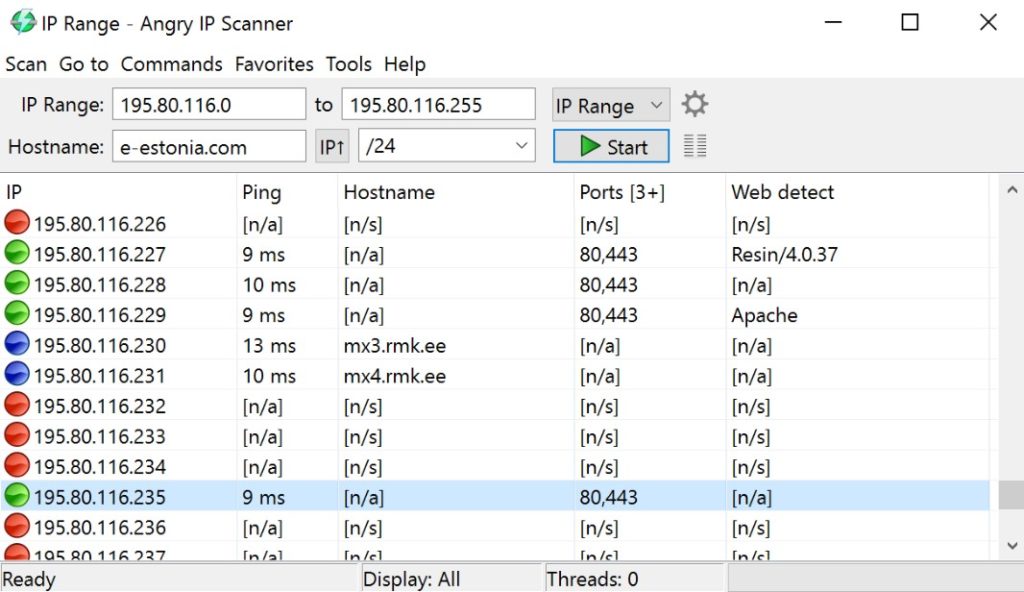

Angry IP Scanner wird weithin als einer der ersten und beliebtesten kostenlosen IP-Adressen-Scanner gefeiert. Angry IP Scanner ist eine Open-Source-Software, die unter allen Betriebssystemen eingesetzt werden kann. Windows-, Linux- und Mac OS X-Benutzer werden dieses Tool wegen seines nicht vorhandenen Preisschildes sehr praktisch finden.

Angry IP Scanner ist einfach zu bedienen und verfügt über eine intuitive grafische Benutzeroberfläche. Darüber hinaus bietet es etwas mehr Details als die oben beschriebene manuelle Befehlszeilenmethode. Bei einem bestimmten IP-Adressbereich zeigt das Tool alle aktiven IP-Adressen, gegebenenfalls den Hostnamen, die Ping-Antwortzeit, die MAC-Adresse und die Anzahl der Ports an. Diese Ergebnisse werden mit einer Exportfunktion verwertbar gemacht, die CSV-, TXT-, XML- und IP-Port-Listendateien unterstützt.

Zusätzlich kann Angry IP Scanner Network Basic Input/Output System (NetBIOS)-Informationen anzeigen, die zur Identifizierung einer IP-Adresse nützlich sind, da die Kenntnis des Computernamens oder des aktuell angemeldeten Benutzers die Lösung von Netzwerkproblemen erleichtern kann.

Der größte Nachteil des Angry IP Scanners ist die grundlegende Natur seiner Fähigkeiten, was verständlich ist, da es sich um einen Open-Source-Scanner handelt. Die Funktionalitäten, die es bietet, sind grundlegend und nützlich. Außerdem steht es jedem, der Java schreibt, frei, seine Fähigkeiten zu erweitern, indem er seine eigenen Plugins erstellt, obwohl dies natürlich einen gewissen Aufwand erfordert.

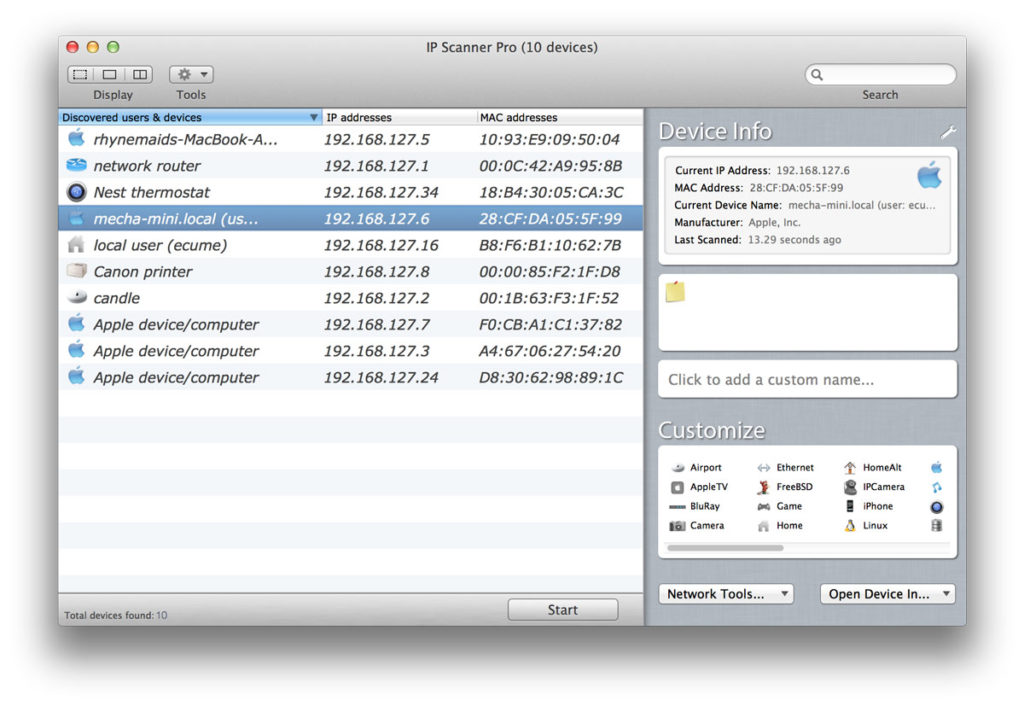

- IP Scanner (kostenlos)

Vom Entwickler 10base-t Interactive erstellt und für Mac optimiert, ist diese Anwendung zugegebenermaßen eingeschränkt; die kostenlose Version unterstützt nur 6 Geräte. Für kleine Heimnetzwerke kann diese Anzahl jedoch ausreichend sein. Als Vorgeschmack darauf, was mit der erweiterten Kapazität der Pro-Version möglich sein könnte, bietet IP Scanner Funktionen, die viele andere kostenlose Apps nicht bieten

Am interessantesten ist vielleicht die Funktion „Kumulativer Modus“ des IP-Scanners, die es dem Benutzer ermöglicht, Veränderungen im Netzwerk im Laufe der Zeit zu verfolgen. In diesem Modus können Netzwerkadministratoren inaktive Geräte sehen, die einst Teil des Netzwerks waren. Dies kann bei der Fehlerbehebung auf verschiedene Weise helfen. Ist diese IP-Adresse jetzt frei für eine Neuzuweisung? Sollte dieses Gerät vorhanden sein, und ist etwas schiefgelaufen? Der IP-Scanner nimmt das Rätselraten von Netzwerkschwankungen auf und ermöglicht es, sich auf diese Fragen zu konzentrieren und Antworten zu finden.

Eine weitere intelligente Funktion ist die Whitelist-Funktion des Tools, die es den Benutzern ermöglicht, vertrauenswürdige Geräte herauszufiltern. Durch die Ausmusterung der Anzeige können Benutzer auf dem Laufenden bleiben, welche Geräte neu sind und sich möglicherweise unberechtigterweise im Netzwerk befinden, und erhalten automatische Warnungen vor potenziellen Bedrohungen.

Als herausragendes Full-Service-Tool zur IP-Adressen-Verwaltung geht SolarWinds IPAM weit über das Angebot eines IP-Adress-Trackers hinaus. Zusätzlich zu allen oben genannten Funktionen des SolarWinds IP Address Tracker ist IPAM eine vollständige Verwaltungslösung, die es den Administratoren ermöglicht, Adresskonflikte zu analysieren, IP-Adressen einfach Subnetzen zuzuweisen und den Verlauf der IP-Adressverwendung zu katalogisieren.

Diese Funktionen sparen entscheidend Zeit. Wenn Benutzer auf einen Konflikt aufmerksam gemacht werden, können sie mit der Fehlerbehebung beginnen, indem sie die Details des Ereignisses anzeigen, einschließlich der spezifischen Endpunkte. Dies ermöglicht es den Administratoren, die fehlerhaften Geräte vorübergehend zu entfernen, indem sie einen Port ferngesteuert herunterfahren, was die Netzwerkzuverlässigkeit und hohe Leistung bei gleichzeitiger Neukonfiguration der IP-Einstellungen hinter dem Konflikt erleichtert.

Was die Adresszuweisung betrifft, können IPAM-Benutzer den automatisierten Subnetzerkennungsassistenten und den Subnetzzuweisungsassistenten einsetzen, um IP-Adressen zu sortieren und Subnetze optimaler Größe zu bilden, wodurch die Leistung maximiert und gleichzeitig Konflikte und Platzverschwendung minimiert werden. Besser noch, IPAM bietet Drag-and-Drop und benutzerdefinierte Gruppierung, wodurch die Portionierung des IP-Adressraums bequemer als je zuvor wird.

Ein letztes bemerkenswertes Merkmal ist, dass es eine unbezahlbare Serversynchronisierung bietet. Dadurch ist es nicht nur möglich, vor Konflikten zu warnen und Brände zu löschen, sondern auch potenziell teure Lösungskonflikte von vornherein zu vermeiden. IPAM integriert die Verwaltung von DNS-Servern und DHCP-Servern in einer Konsole und unterstützt mehrere Anbieter. Dies bedeutet, dass Kunden gleichzeitig verfügbare Adressen finden, diese zuweisen und das DNS aktualisieren können, wodurch die Möglichkeit von fehlgeleitetem Datenverkehr oder Duplizierung ausgeschlossen wird.

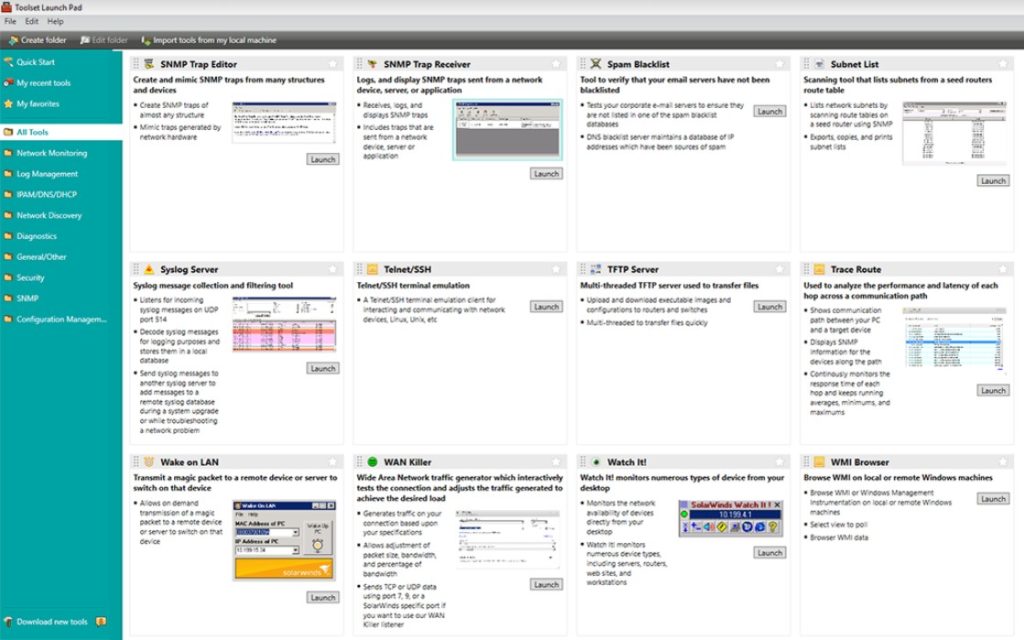

Als Nächstes folgt das SolarWinds Engineer’s Toolset™ (ETS), ein Bündel von mehr als 60 Tools zur Erkennung, Konfiguration, Überwachung und Fehlerbehebung in Ihrem Netzwerk. Dazu gehört eine Reihe von Tools, die die Aufgaben eines IP-Trackers oder Scanners erfüllen und von unzähligen anderen in diesem ganzheitlichen Netzwerkverwaltungs-Client unterstützt werden.

Einige der Hauptstärken des Toolset sind seine Bequemlichkeit und die Vogelperspektive auf komplexe Unternehmensnetzwerke. SolarWinds ETS führt eine automatisierte Netzwerkerkennung durch und ermöglicht eine klare Netzwerkvisualisierung – eine Fähigkeit, die in den meisten kostenlosen Tools nicht zu finden ist. Bei der automatisierten Erkennung zeigt das Toolset das Netzwerk in seiner Gesamtheit an, ordnet Switch-Ports zu, verknüpft MAC mit IP-Adressen und identifiziert Geräte.

Zu diesem Zweck erstellt ETS aussagekräftige Grafiken für alle IPAM-Belange. Das Ping-Sweep-Tool bietet nicht nur einen schnellen Überblick darüber, welche Adressen verwendet werden und welche für die Zuweisung zur Verfügung stehen, sondern es findet auch den DNS-Namen, der jeder IP-Adresse entspricht. Es ergänzt diese Daten mit Diagrammen, die die Reaktionszeit des Geräts grafisch darstellen.

Über das Scannen und Zuordnen von Netzwerken hinaus macht das Engineer’s Toolset die Rekonfiguration des Netzwerks für eine optimale Leistung zum Kinderspiel. Der Subnetz-Rechner scannt sofort Subnetze; generiert die richtigen Masken, Größe, den Bereich und die Broadcast-Adresse sowohl für klassenreiche als auch für klassenlose Subnetze und fungiert als IP-Adressen-Tracker, der die in den einzelnen Subnetzen verwendeten Adressen kontinuierlich überwacht.

Der DHCP-Bereichsmonitor überwacht DHCP-Server, um Warnmeldungen zu versenden, wenn bestimmte Bereiche nur wenige Adressen aufweisen, und quantifiziert die Anzahl der dynamischen IP-Adressen innerhalb des Netzwerks. Dies ist eine unglaublich wichtige Funktion, wenn ein Netzwerk neu aufgebaut oder Ausfallzeiten vermieden werden sollen, da gemessen wird, ob dem Netzwerk die Adressen ausgehen, bevor ein nachweisbarer Mangel auftritt.

Darüber hinaus maximiert das DNS-Audit-Tool die Effizienz von IP-Adressen, da DNS-Lookups vorwärts und rückwärts ausgeführt werden können, um jegliche Fehlanpassung mit Host-Adressen und DNS-Einträgen zu finden. Auf diese Weise wird sichergestellt, dass das Netzwerk die Vorteile der Zuweisung dieser Adresse erhält, wenn ein Gerät eine IP-Adresse verwendet.

In Verbindung mit den unzähligen anderen Vorzügen von SolarWinds ETS gehen seine Funktionen zum Scannen von Netzwerken und zur Verfolgung von IP-Adressen sogar noch weiter, wenn es darum geht, Netzwerkkatastrophen zu verhindern, Probleme frühzeitig zu erkennen, Ursachen zu ermitteln und schnelle Lösungen durchzuführen.

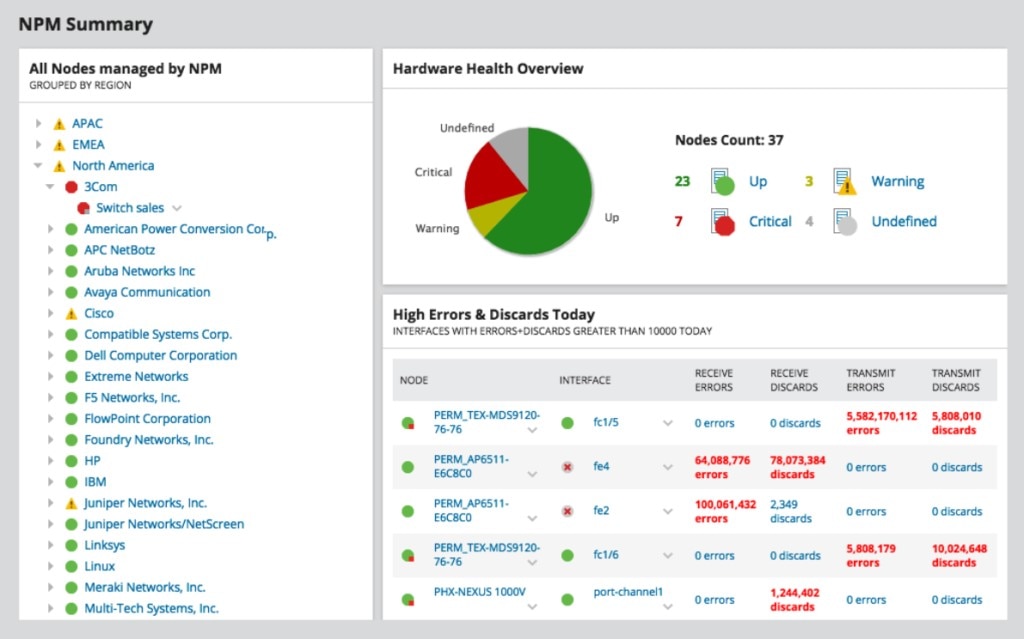

SolarWinds Network Performance Monitor (NPM) ist ein weiteres vollständig ausgestattendes Toolkit, mit dem Netzwerke nach Geräten durchsucht werden können. Sein Netzwerkgeräte-Scanner erkennt Netzwerkgeräte automatisch; darüber hinaus erstellt das NPM visuelle Anzeigen, die die Verbindungen zwischen den Geräten darstellen. Dabei werden automatisch Karten ausgefüllt, die die Netzwerktopologie verdeutlichen. Dies ist besonders hilfreich im Fall des dynamischen IP-Adressensystems, in dem die IP-Adressen (zusätzlich zur Geräteanzahl und -beziehung) ständig im Fluss sind.

Die Netzwerkvisualisierung in NPM geht weit über die typischen Funktionen eines IPAM-Tools hinaus. Mit SolarWinds NPM können Benutzer dynamische Netzwerkkarten anpassen, die genaue Topologie- und Geräteleistungsmetriken anzeigen. Dabei können das Scannen von Geräten und das Management der Netzwerkleistung nebeneinandergestellt werden, sodass Administratoren leistungsstärkere Netzwerke einfacher erstellen und bei Bedarf auf bestimmte Geräte eingreifen können.

SolarWinds User Device Tracker (UDT) übernimmt eine IP-Adressverwaltungsfunktion aus einem einzigartigen Blickwinkel, wobei neben der Netzwerkarchitektur auch der einzelne Benutzer betrachtet wird. UDT ist von unschätzbarem Wert, wenn es um detaillierte Netzwerktopologie und Gerätedetails geht. Es entdeckt und überwacht automatisch Layer-2- und Layer-3-Switches und beobachtet ständig Ports und Switches, wobei es Reaktionszeit, Paketverlust, CPU-Last und Speicherauslastung misst. Es sendet Warnmeldungen, sobald sich die Switches ihrer Kapazität nähern.

![]()

UDT erfüllt auf diese Weise eine pragmatische Funktion durch Netzwerk-Visualisierung und Leistungsüberwachung. Darüber hinaus bietet es eine verbesserte Sichtbarkeit für Netzwerkbenutzer und stärkt die Netzwerksicherheit – eine zunehmend wichtige Überlegung, da Netzwerke immer komplexer werden und Organisationsmitglieder jeweils eine Vielzahl von Geräten mitbringen, wodurch sich mehr Gelegenheiten für Sicherheitsverletzungen ergeben.

Mit SolarWinds UDT können Admins nicht nur ihre eigenen Berichte anpassen – wichtig für Compliance – sondern auch den Verlauf der Geräteverbindung und den Anmeldeverlauf der Benutzer untersuchen. Am wichtigsten ist, dass sie durch den Lärm durchschneiden können, um unbefugte Benutzer zu identifizieren, die Ressourcen aus ihrem Netzwerk abzapfen oder, schlimmer noch, Cyberangriffe durchführen. Mit der UDT-Whitelist-Funktion können Administratoren sichere, bekannte Geräte festlegen, um Warnungen zu senden, wenn neue und potenziell gefährliche Geräte online geschaltet werden.

Warum IP-Adressen im Netzwerk wichtig sind

Jetzt, da Sie über das beste Tool zum Scannen, Überwachen und Verwalten von IP-Adressen in Ihrem Netzwerk verfügen, können Sie mit einem grundlegenden Verständnis der Funktionsweise von IP-Adressen – einschließlich der Unterschiede zwischen den Adressierungssystemen von IPv4 und IPv6 – auch zum Schutz der Leistung und Integrität von Netzwerken beitragen. Lassen Sie uns detaillierter darauf eingehen, was genau eine IP-Adresse ist, welche Arten von IP-Adressen es gibt und wie IP-Adressen Geräten zugewiesen werden.

Was ist eine IP?

Die IP-Adresse dient zur Identifizierung von Geräten, die sich über das Internet verbinden. Das Internet selbst ist ein Netzwerk anderer Netzwerke, die über das Transfer Control Protocol (TCP) und das Internet Protocol (IP) festgelegten Standards kommunizieren. Der Begriff „Internet“ unterscheidet sich in diesem Sinne von LANs (Local Area Networks) darin, dass er dezentralisiert ist – d.h. keine bestimmte Person oder kein bestimmtes Gerät hat administrative Privilegien, um Kontrollen im Web durchzusetzen – und jedes mit dem Internet verbundene Gerät unabhängig online agieren kann.

Um Internetzugang einen zu erhalten, muss sich jedes Gerät identifizieren können. Die Identifizierung dient zwei Hauptzwecken:

- Es dient als „Rücksende-Adresse“, so dass alle über TCP übertragenen Pakete (grundsätzlich alle Datenübertragungen und Kommunikationsaustausche) überprüft werden können.

- Es ermöglicht anderen Geräten, das betreffende Gerät zu finden und mit ihm zu kommunizieren.

Obwohl der schnelle und einfache Zugang zum Internet eine Selbstverständlichkeit ist, ist es ein Prozess, der aus mehreren Schritten besteht. Ein Benutzer, der eine Webseite auf einem Computer oder einem anderen Gerät erreichen möchte, gibt den Domänennamen (wie z. B. www. dnsstuff.com) in seinen Browser ein, der dann seinen designierten DNS-Server (Domain Name System) kontaktiert, um die URL in eine IP-Adresse umzuwandeln. Sobald das Gerät die IP-Adresse hat, kann es sich mit der Webseite verbinden und interagieren, wie es will.

Da die meisten Netzwerke, einschließlich LANs, virtueller LANs und Wide Area Networks (WANs), TCP/IP-Protokollsuite verwenden, um die Geräte in einer bestimmten Organisation oder an einem bestimmten Standort miteinander zu verbinden, funktioniert das IP-Adresssystem ähnlich, um sicherzustellen, dass Netzwerkgeräte erfolgreich Daten untereinander senden können.

Alle IP-Adressen haben sowohl binäre als auch punktierte Dezimalschreibweisen für eine Adresse. Die binäre Darstellung einer IP-Adresse wird zur Kommunikation mit Geräten verwendet, während das übersetzte punktierte Dezimalformat dazu beiträgt, dass die Benutzer IP-Adressen leichter verstehen und sich daran erinnern können.

Welche Version ist meine IP-Adresse? IPv4 vs. IPv6

Derzeit gibt es zwei nebeneinander existierende Standards (auch Versionen genannt) für die Formulierung von IP-Adressen:

- In IPv4 (Internet Protocol Version 4) besteht eine IP-Adresse aus dezimalen Ziffern und enthält 32 Bit oder 4 Bytes Jedes Byte bildet ein 8-Bit-Feld mit Dezimalstellen und einem Punkt, weshalb manche die IPv4-Adressnomenklatur als „Punkt-Dezimal-Format“ bezeichnen.

Während dies schon seit einiger Zeit gut genug funktioniert, bedeutet die 32-Bit-Einschränkung, dass IPv4 nur Variationen oder ungefähr 4 Milliarden Adressen zulässt. Gegenwärtig übersteigt die Zahl der an das Internet angeschlossenen Geräte mit 26,66 Milliarden bereits bei weitem diese Schwelle. Um dies zu kompensieren, verwenden viele Netzwerke sowohl private als auch öffentliche IP-Adressen, so dass mehrere Geräte innerhalb eines lokalen Netzwerks eine öffentliche IP-Adresse teilen können, aber separate private IP-Adressen haben. Ein System namens Dynamic Host Configuration Protocol (DHCP) weist private IP-Adressen innerhalb eines Netzwerks zu.

Obwohl dieses System in der Vergangenheit funktioniert hat, wirft es ein paar Probleme auf. Erstens führt es einen zusätzlichen Schritt in der Vernetzung ein und erhöht den Verwaltungsaufwand. Zweitens, wenn der DHCP- und DNS-Server nicht synchronisiert sind (oder wenn mehrere DHCPs gleichzeitig ausgeführt werden, was Administratoren vermeiden sollten), können aufgelistete IP-Adressen falsch oder dupliziert werden, was zu Übertragungsproblemen führt, die wiederum die Netzwerkleistung beeinträchtigen können. Wenn sich zwei Geräte eine einzige IP-Adresse teilen, können sie sich möglicherweise nicht mit dem Internet oder dem lokalen Netzwerk verbinden. - IPv6 wurde entwickelt, um diese Komplikationen zu umgehen. Eine IPv6-Adresse ist viermal größer als eine IPv4-Adresse und enthält insgesamt 128 Bit, die hexadezimal geschrieben und durch Doppelpunkte anstelle von Punkten unterbrochen sind.

Da für jede Adresse mehr Daten zugewiesen werden, erzeugt das IPv6-Protokoll viel mehr IP-Adressvariationen als IPv4, wodurch öffentliche und private Adressen nicht mehr zugewiesen werden müssen, was zu Kollisionen führen kann. Da es Variationen zulässt, bietet das neue Protokoll viel Spielraum für das IdD -Wachstum.

Da IPv6 ein evolutionäres Upgrade ist, kann es mit IPv4 koexistieren und wird dies tun, bis die frühere Version schließlich ausläuft. Aus diesem Grund wird IPv6 auch als IPng bezeichnet – was „Internetprotokoll der nächsten Generation“ bedeutet.

Bisher stellen IPv6-Adressen immer noch die Minderheit des Internetverkehrs dar, aber sie haben begonnen, einen größeren Teil zu erfassen. Im Juni 2019 haben rund 29% der Google-Nutzer die Webseite über IPv6 aufgerufen, und rund 38% der Internet-Nutzer in den Vereinigten Staaten haben bereits IPv6 mit minimalen Latenzraten eingeführt. Durch den Übergang zu IPv6 im Laufe der Zeit sollte das Internet in der Lage sein, Geräten mehr individuelle Adressen zuzuweisen, wodurch sowohl die Anzahl der Hosts als auch das Volumen des Datenverkehrs, den es aufnehmen kann, erhöht werden.

Was ist IPv4?

Jede IPv4-Adresse enthält zwei entscheidende Komponenten: eine Netzwerkkennung und eine Hostkennung. Auf diese Weise ist es wie eine geographische Adresse – die Straße gibt den Menschen eine Vorstellung von der Nachbarschaft, in der sich ein Gebäude befindet, und die Nummer isoliert das betreffende Gebäude.

In einer IPv4-Adresse enthält die Netzwerkkennung die Netzwerknummer, die gemäß ihrem Namen das spezifische Netzwerk identifiziert, zu dem das Gerät gehört. Die Host-ID oder Knoten-ID ist die Sammlung von Bits, die für das im Netzwerk verwendete Gerät spezifisch sind und sich von anderen Rechnern im Netzwerk und im Internet unterscheiden.

Grundlagen der IPv4-Adressierung

Die Anzahl der Knoten, die ein Netzwerk unterstützen muss, bestimmt die genaue Struktur der IPv4-Adresse, die weiter in verschiedene Adressklassen unterteilt wird.

- IPv4-Adressen der Klasse A – Wenn das erste Bit einer binären IPv4-Adresse 0 ist, ist die Adresse vom Typ Klasse A. Klasse A wird normalerweise in großen Organisationen verwendet, da sie Millionen von eindeutigen Knotenvariationen generieren kann. Klasse A hat einen IP-Adressbereich von 0. 0. 0. 0 – 127. 255. 255. 255

- IPv4-Adressen der Klasse B – Wenn die ersten beiden Bits 10 sind, ist die IPv4-Adresse Klasse B. Klasse B kann zehntausende von Knotenadressvarianten erzeugen und wird vor allem in mittelgroßen Netzwerken verwendet. Klasse B hat einen IP-Bereich von 128. 0. 0. 0 – 191. 255. 255. 255

- IPv4-Adressen der Klasse C – Alle Adressen der Klasse C beginnen mit 110. Da die IPv4-Adresse der Klasse C der Host-Kennung ein Byte zuweist, kann diese Stufe des IPv4-Netzwerks nur maximal 254 Hosts unterstützen. Dies liegt daran, dass ein Datenbyte 8 Bit oder 8 „Binärziffern“ entspricht. Mit einem Bit, das entweder auf 0 oder 1 beschränkt ist, erlaubt eine 8-Bit-Datenmenge maximal 256 Variationen. Die Host-ID „0“ ist jedoch für die dem Netzwerk zugewiesene IP-Adresse reserviert, und 255 gehört zu der für die Broadcast-Adresse festgelegten IP-Adresse, sodass 254 Netzwerkknoten für andere Geräte übrigbleiben. Klasse C hat einen IP-Bereich von 192. 0. 0. 0 – 223. 255. 255. 255

Während die Klassen D und E ebenfalls existieren, wird die Klasse D ausschließlich für Multicasts verwendet und die Klasse E steht der Öffentlichkeit nicht zur Verfügung.

Klassenreiche vs. klassenlose Adressierung

Aufgrund der Befürchtungen, dass das klassische IPv4-Adressiersystem zu schnell verfügbare Adressvariationen verbraucht, entwickelte die Internet Engineering Task Force das CIDR-System System (Classless Inter-Domain Routing), um Netzwerkpräfixe zwischen den 8-Bit-Intervallen zu ermöglichen, die durch klassisches Netzwerk eingerichtet wurden. Bei CIDR hat eine IPv4-Adresse keine durch ihre Klasse definierte Zusammensetzung; es kann jedoch ein Präfix (der Teil, der die Netzwerknummer oder Subnetz-ID angibt) beliebiger Länge haben. Die Größe dieses Präfixes bestimmt die Anzahl der Variationen, die für jedes Netzwerk oder Subnetz verfügbar sind.

CIDR kann aufgrund der VLSM-Technik (Variable-Length Subnet Masking) funktionieren. Einfach ausgedrückt, die Subnetzmaske drückt in Punkt-dezimaler IP-Form aus, wie viele Bits in der IPv4-Adresse zum Präfix gehören. Beispielsweise ist ein CIDR mit einer Präfixlänge von 4 (d.h. die Netzwerknummer beträgt nur 4 Bit, im Gegensatz zu einer typischen Klasse-A-Länge von 8) in binärer Form 11110000 00000000 000000 000000 00000000 000000. Das Byte „11110000“ wird numerisch übersetzt 240, wodurch diese Subnetzmaskenadresse 240.0.0.0 wird. Angesichts dieser Subnetzmaske weiß ein Administrator, dass das Netzwerk Geräte unterstützen kann – viel mehr als eine IPv4-Adresse der Klasse A.

Gemäß der CIDR-Notation wird die Länge der Subnetzmaske (die Anzahl der vom Präfix verwendeten Bits) durch ein Suffix ausgedrückt, das aus einem Schrägstrich und einer Zahl besteht. Bei der IP-Adresse 192.168.1.0/24 würde ein Benutzer also Folgendes wissen:

- Das Präfix hat eine Länge von 24 Bit oder 3 Bytes und ist somit eine IP-Adresse der Klasse C.

- Daher kann das Netzwerk bis zu 254 Geräte unterstützen

- Die Netzwerkadresse sind die ersten 3 Blöcke oder 192.168.1

- Die IP-Adresse ist 11111111 111111 111111 00000000 in binärer Form und wird in die Subnetzmaske 255.255.255.0 übersetzt

Was ist IPv6?

IPv6-Adressen funktionieren ähnlich wie IPv4-Adressen, obwohl sie mehr Daten enthalten. Jede Hexadezimalzahl benötigt 4 Bits und jeder Block besteht aus 4 Hexadezimalen. Jede IPv6-Adresse enthält 8 Blöcke – insgesamt 128 Bit, die wie IPv4 in Netzwerk- und Knotenkomponenten unterteilt sind. Der Unterschied zwischen den beiden Versionen besteht darin, dass die Zusammensetzung der IPv6-Adressen nicht variiert; die Netzwerk- und Knotenkomponenten sind immer gleich lang, mit jeweils 64 Bit.

Die ersten 64 Bit entsprechen der Netzwerkkomponente und legen die globale Unicast-Adresse (48 Bit) fest, gefolgt von der Subnetz-ID (16 Bit). Im Wesentlichen bedeutet dies, dass die ersten 3 Bytes die Netzwerkadresse identifizieren, die vom Internet-Routing verwendet wird, um das richtige Netzwerk zu erreichen, und das vierte Byte (von den Netzwerkadministratoren selbst konfiguriert) leitet jede Kommunikation an das richtige interne Subnetz innerhalb des breiteren lokalen Netzwerks weiter.

Die letzten 64 Bits bilden die Schnittstellen-ID, die den Knoten innerhalb des Netzwerks identifiziert, den das interne Netzwerk oder die externe Internetkommunikation erreichen muss. Die Schnittstellen-ID wird aus der MAC-Adresse (Media Access Control) generiert, die von den Herstellern von Netzwerkschnittstellenkarten angegeben und in der Gerätehardware gespeichert wird.

Obwohl IPv6-Adressen keine Klassen haben, können die Hexadezimalzahlen, mit denen die Adresse beginnt, darüber Aufschluss geben, um welche Art von Netzwerk es sich handelt. Globale Adressen, die mit „2001“ beginnen, sind öffentlich, während link-lokale Adressen, die mit „fe80“ beginnen, und eindeutige lokale Adressen, die mit „fc00::/8“ oder „fd00::/8“ beginnen, die Kommunikation intern kanalisieren können, aber nicht über das Internet.

Letztendlich bringt IPv6 einige Unannehmlichkeiten mit sich. Die Infrastruktur muss zwischen den Protokollversionen wechseln, und die Adressen sind deutlich länger. Aber das Protokoll löst das bemerkenswerteste Dilemma, vor dem Netzwerke stehen: den Mangel an IP-Adressen.

Mit seiner erweiterten Kapazität zur Unterstützung von Netzwerkknoten bietet IPv6 im Moment nicht nur „genug“ Adressen; es ist sogar in der Lage, mehr Variationen zu erzeugen, als wir (hoffentlich) jemals benötigen werden. Die Anzahl ist menschlich gesehen praktisch unvorstellbar. Wie ein Computer-Bastler es ausdrückt, entspricht dieser Wert (340. 282. 366. 920. 938. 463. 463. 374. 607. 431. 768. 211. 456) über 340 Undezillionen. Anders ausgedrückt, das entspricht 50 Oktillionen IP-Adressen pro Menschen bei einer Weltbevölkerung von 7,5 Milliarden.

So weisen Sie IP-Adressen zu

Um unser Verständnis abzurunden, sollte geklärt werden, wie IP-Adressen Geräten zugewiesen werden und wie sich dies auf den Netzwerkbetrieb auswirken kann. Es gibt zwei grundlegende Formen von IP-Adressen: statische und dynamische.

In einem statischen System weist ein Administrator die IP-Adresse zu und sie ändert sich nicht bei Server-Updates, Router-Neustarts oder Website-Änderungen. Das hat verständlicherweise seine Vor- und Nachteile. Man kann sich darauf verlassen, dass eine statische IP-Adresse unabhängig von anderen Infrastrukturentwicklungen gleichbleibt, sodass IT-Administratoren beim Scannen nach IP-Adressen niemals überrascht werden. Abhängig von der Größe des Netzwerks kann die manuelle Zuweisung aller Host-IP-Adressen jedoch einen enormen Zeit-, Verfolgungs- und Strukturierungsaufwand erfordern. Insbesondere angesichts der Tatsache, dass statische Adressen auf verschiedene Weise mit einem System inkompatibel werden können, ist die Entscheidung, ausschließlich statische Adressen zu verwenden, weitgehend ineffizient und unflexibel.

Dennoch gibt es mehrere gute Gründe, sich für das statische IP-Adressen-System zu entscheiden. Das Zuweisen einer statischen IP-Adresse ist langwierig und kompliziert und erfordert in der Regel einen Fachmann. Durch diese Einschränkung sind statische IP-Adressen besser für ein geschäftliches Umfeld geeignet, obwohl sie auch für Heimnetzwerke von Vorteil sein können. Statische IP-Adressen sind hilfreich, wenn:

- Sie möchten sicherstellen, dass eine gemeinsam genutzte Ressource (wie ein Drucker oder ein Server) immer für alle im Netzwerk zugänglich ist, unabhängig von ihrem Gerät, indem Sie ihr eine unveränderte Adresse geben

- Sie möchten Geräte verwenden, die nicht mit DHCP kompatibel sind

- Sie möchten doppelte IP-Adressen vermeiden, die ein fehlerhafter DHCP-Server erzeugen kann

- Sie möchten die Netzwerksicherheit und Geolokalisierungsgenauigkeit im Vergleich zu einem dynamischen IP-Adressensystem leicht verbessern

Im Gegensatz dazu werden dynamische IP-Adressen vom DHCP-Server zugewiesen, sodass ein Administrator nicht stundenlang Adressen zuweisen muss. Wie der Name schon sagt, bleiben dynamische IP-Adressen nicht über längere Zeit gleich – DHCP vergibt IP-Adressen an Geräte, die vorübergehend geleast werden. Dadurch werden viele der lästigeren Details der Konfiguration eines IP-Adresssystems automatisiert: Ohne administrative Aufsicht kann der DHCP-Server allen Geräten eine eindeutige IP-Adresse, eine Subnetzmaske, eine Gateway-Adresse und andere erforderliche Referenzinformationen (wie die Adresse des DNS-Servers) zuweisen.

Die Vorteile des DHCP-Systems liegen auf der Hand: Es reduziert den Verwaltungsaufwand und passt sich der Umgebung an. Es hat auch ihre Nachteile, insbesondere hinsichtlich des vorübergehenden Charakters der dynamischen IP-Adresse. Obwohl der Netzwerk-Client versuchen kann, die gleiche Adresse wiederholt zu erneuern, ist seine Adresse nicht garantiert. Insbesondere bei Remote-Arbeiten können Versuche, Zugriff auf ein entferntes Gerät oder Netzwerk zu erhalten, ohne Kenntnis der aktuellen IP-Adresse fehlschlagen.

Darüber hinaus kann innerhalb von Netzwerken, die in erster Linie auf DHCP angewiesen sind, aber einige statische IP-Adressen für isolierte Geräte definiert haben, ein DHCP-Server eine eindeutige IP-Adresse generieren, die mit einer vorhandenen statischen IP-Adresse in Konflikt steht, oder die DNS- und DHCP-Server können aus dem Takt geraten, so dass einige Standorte und Geräte nicht mehr erreichbar sind. Für diese potenziellen Probleme gibt es Lösungen – Änderung des DHCP-Bereichs, um statische Adressen auszuschließen; Änderung der Einstellungen von DNS- Bereinigung, um sicherzustellen, dass der Server alte Datensätze löscht und seine Daten aktualisiert. Dies erfordert jedoch Voraussicht und zusätzliche Arbeit.

Abgesehen von geringfügigen Komplikationen ist ein dynamisches IP-Adressen-System jedoch die vernünftigste Lösung für große Netzwerke. Während viele Unternehmen eine statische IP-Adresse mit ihrem Router für Remote-Netzwerk- oder Internet-Sicherheitszwecke verwenden, ist DHCP ein effizientes, nützliches System für die Benennung von Knotenadressen insgesamt.

Positionieren Sie Ihre Organisation für den Erfolg

Insgesamt kann das Herunterladen von Tools unabhängig von der Netzwerkgröße die Arbeitsbelastung einer IT-Abteilung ausgleichen. Während kostenlose Tools kleinere Aufgaben wie die einfache Ermittlung aktiver IP-Adressen und deren Korrelation mit MAC-Adressen bewältigen können, bietet ein vielfältiges Toolkit wie das von SolarWinds IP Address Manager eine umfassende Lösung.

Unabhängig davon, ob Sie die Sicherheit eines kleinen Netzwerks gewährleisten oder Netzwerke im Unternehmensmaßstab verwalten möchten, die Premium-IP-Adressverwaltungslösungen von SolarWinds bieten den größten Nutzen aller Tools auf dem Markt. Durch die Durchführung von Datenanalysen, Optimierung großer Datenmengen in aussagekräftige Grafiken, nützliche Netzwerkvisualisierung und Alarmierung bei Sicherheits- und IP-Adressenkonflikten kann SolarWinds Software dazu beitragen, dass Netzwerke in einem sicheren und leistungsfähigen Zustand bleiben. Durch die Überwachung der vielen auswendigen und zeitintensiven Aufgaben, die bei IP-Adressensystemen anfallen, haben Administratoren durch diese robusten Tools letztlich mehr Freiraum, sich anderweitig zu betätigen.